Sage 랜섬웨어는 TeslaCrypt의 코드인 소스 코드에서 작성되었습니다. Sage 크립토-멀웨어가 사이버 페스트를 덜 위협적으로 만들지 않는 몇 가지 특정 기능을 포함하지 않는다는 사실에도 불구하고, 이 프로그램은 수 많은 암호화 트로이목마 중 하나입니다. 이 랜섬웨어의 이름은 사이버 보안 엔지니어 앞에서 암호 해독 서비스가 제공되지 않음이 완벽하게 나타나는 프로그램 코드에 부합합니다. 우선, 여러분께 Sage 파일-암호화 바이러스에 대해 이미 발견된 사실을 알려드릴 것입니다.

Sage 랜섬웨어의 사양

Sage 크립토-락커는 비대칭 암호화 체계를 구현하여 손상된 장치의 데이터 컨테이너를 쓸모 없게 만듭니다. 다음과 같은 유형의 데이터 파일이 이 암호화 멀웨어에 의해 암호화 될 수 있습니다:

.3gp, .7z, .apk, .avi, .bmp, .cdr, .cer, .chm, .conf, .css, .csv, .dat, .db, .dbf, .djvu, .dbx, .docm, .doc, .epub, .docx, .fb2, .flv, .gif, .gz, .iso, .ibooks, .jpeg, .jpg, .key, .mdb, .md2, .mdf, .mht, .mobi, .mhtm, .mkv, .mov, .mp3, .mp4, .mpg, .mpeg, .pict, .pdf, .pps, .pkg, .png, .ppt, .pptx, .ppsx, .psd, .rar, .rtf, .scr, .swf, .sav, .tiff, .tif, .tbl, .torrent, .txt, .vsd, .wmv, .xls, .xlsx, .xps, .xml, .ckp, .zip, .java, .py, .asm, .c, .cpp, .cs, .js, .php, .dacpac, .rbw, .rb, .mrg, .dcx, .db3, .sql, .sqlite3, .sqlite, .sqlitedb, .psd, .psp, .pdb, .dxf, .dwg, .drw, .casb, .ccp, .cal, .cmx, .cr2

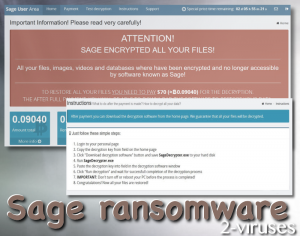

이러한 파일의 확장명에는 암호화 프로그램의 이름인 추가 확장명이 추가됩니다. 예를 들어, Movie.avi 파일은 암호화 된 후 Movie.avi.sage로 이름이 변경됩니다. 차단된 모든 목표 파일에도 동일한 작업이 수행됩니다. 모든 목표 데이터가 암호화 된 후, 즉 암호화 프로세스가 종료된 후, 해당 사용자에게 다음과 같은 두 파일이 제공됩니다: !Recovery_[your ID].txt 및 !Recovery_[your ID].html, 그리고 이들은 다음과 같은 대가에 대한 메모를 포함합니다:

ATTENTION!

Sage encrypted all your files!

All your files, images, videos, and databases were encrypted and made inaccessible by software known as Sage.

You have no chance to restore the files without our help. But if you follow our instructions files can be restored easily. Instructions on how to get your files back are stored on every disk, in your documents and on your desktop. Look for files !Recovery_[your ID].txt and !Recovery_[your ID].html

If you can’t find this files, use the program “Tor Browser”(you can find it in Google) to access the (onion)web site http://qbxeaekvg7o3lxnn.onion to get your instructions

Sage 파일-락커의 제작자는 피해자로부터 560 USD – 1120 USD의 대가를 기대합니다. 560 USD는 초기 지불이며, 1120 USD는 고문을 당한 사용자가 암호화 1 주일 후에 지불해야하는 금액입니다.

Sage 랜섬웨어의 공격을 당하셨나요?

컴퓨터가 Sage 랜섬웨어 감염 프로그램에 감염된 경우, 하셔야 할 일은 지금부터 설명드리겠습니다. 먼저, 영향을 받은 데이터의 이미지를 만드셔야 합니다. 다음과 같은 데이터 복구 방법이 모두 적합하지 않는 경우, 보안 전문가가 암호 해독기가 제공할 때까지 기다리셔야 합니다. 그 다음, 이 랜섬웨어를 제거하셔야 합니다. Sage 바이러스는 Reimage, Spyhunter 또는 Malwarebytes 안티바이러스 앱에 의해 제거될 수 있습니다. 본문의 끝에서 수동 제거 지침을 확인하실 수 있으나, 구현하기가 상당히 어려울 수 있습니다. 또한 실제 랜섬웨어 외에도, 직접 단독으로 멀웨어를 제거하시려는 경우 제거 될 수 없는 추가 멀웨어 프로그램이 시스템에 설치되어있을 수 있습니다. 이 외에도, 여전히 PC의 보호가 취약하여 유사한 감염 사례가 발생할 수 있습니다.

멀웨어를 제거하셨다면, 데이터를 복구할 시간입니다. 이를 위해 VSS(볼륨 섀도우 복사본 서비스)가 실행 중이었는지, 이 시스템 복원 기능이 영향을 받지 않았는지를 확인하시기 바랍니다. 바이러스 감염 중이나 감염 후에 이동식 드라이브가 플러그 인되지 않은 경우, 이 이동식 드라이브를 사용하시기 바랍니다. 온라인 저장소에 데이터를 저장하신 경우, 이를 사용하시기 바랍니다. 또한 Recuva 등의 데이터 복구 소프트웨어도 이용하실 수도 있습니다.

Sage 랜섬웨어의 출처는 아직 밝혀지지 않았습니다. 따라서, 장치에 신뢰할 수 있는 보안 소프트웨어가 설치되어있지 않거나 업데이트되어있지 않은 경우 특히 주의하시기 바랍니다. 랜섬웨어 감염 프로그램의 일반적인 출처는 스팸 이메일, 가짜 다운로드, 손상된 웹사이트 및 감염된 광고입니다.

Sage Ransomware 빠른 링크

- 제어판을 사용하여 Malware 바이러스 삭제하는 방법

- 시스템 복원을 이용한 Sage Ransomware 제거 방법.

- Windows 8 / 10에서

- 2. 시스템 파일 및 설정 복원.

- 3. Sage Ransomware 랜섬웨어 제거.

- 4. 쉐도우 볼륨 복사본을 이용한 Sage Ransomware 감염 파일 복원.

- a) 기존의 Windows 이전 버전

- b) Shadow Explorer

제어판을 사용하여 Malware 바이러스 삭제하는 방법

(Win)

참고: Spyhunter 체험판은 Sage Ransomware와 같은 패러사이트를 감지하고 그 제거를 무료로 지원합니다. 시험판, Terms of use, 개인 정보 보호 정책, Uninstall Instructions,

(Mac)

참고: Malwarebytes' Anti-Malware 체험판은 Sage Ransomware와 같은 패러사이트를 감지하고 그 제거를 무료로 지원합니다. 사용할 수 제한 재판,

시스템 복원을 이용한 Sage Ransomware 제거 방법.

1. 명령 프롬프트 안전 모드로 컴퓨터 재부팅. Windows 7 / Vista/ XP에서 ● 시작 → 종료 → 재시작 → OK. ● 고급 부팅 옵션 화면이 나타날 때까지 F8 키를 반복해서 누릅니다. ● 명령 프롬프트 안전 모드를 선택하세요.Windows 8 / 10에서

● Windows 로그인 화면에서 전원을 누르세요. 그 다음Shift 키를 계속 누른 상태에서 재시작을 클릭하세요. ● 문제 해결 → 고급 옵션 → 시작 설정을 선택하고 재시작을 클릭하세요. ● 로드되면 시작 설정 목록에서 명령 프롬프트 안전 모드 활성화를 선택하세요.2. 시스템 파일 및 설정 복원.

● 명령 프롬프트 모드가 로드되면cd restore를 입력하고 Enter를 누르세요. ● rstrui.exe를 입력하고 다시 Enter를 누르세요. ● 창이 나타나면 “다음”을 클릭하세요. ● Sage Ransomware 감염 전 이용 가능한 복원 시점 중 하나를 선택하고 “다음”을 클릭하세요. ● “네”를 클릭하여 시스템 복원을 시작하세요.3. Sage Ransomware 랜섬웨어 제거.

시스템 복원 후, Reimage, Spyhunter 같은 안티 멀웨어 프로그램으로 컴퓨터를 검사하고 모든 Sage Ransomware 관련 악성 파일을 제거하시길 추천합니다.4. 쉐도우 볼륨 복사본을 이용한 Sage Ransomware 감염 파일 복원.

운영 시스템에서 시스템 복원 옵션을 사용할 수 없는 경우 쉐도우 복사 스냅샷 사용을 시도해보세요. 시스템 복원 스냅샷이 생성된 시점의 파일 복사본을 저장합니다. 보통 Sage Ransomware는 모든 쉐도우 볼륨 복사본을 삭제하려고 하지만, 이 방법이 모든 컴퓨터에서 가능한 것은 아닙니다. 그렇기 때문에 성공할 가능성도 있고 실패할 가능성도 있습니다.쉐도우 볼륨 복사본은 Windows XP Service Pack 2, Windows Vista, Windows 7 및 Windows 8에서만 이용이 가능합니다. 쉐도우 볼륨 복사를 통해 파일을 되찾을 수 있는 방법에는 두 가지가 있습니다. 기존의 Windows 이전 버전을 사용하거나 Shadow Explorer를 통해 할 수 있습니다.