Sage 크립토-바이러스의 첫 번째 버전은 저희의 연구 그룹에 의해 2016 년 12 월 7 일 발견됐습니다. 그에 대한 글을 게재한지 약 두 달 만에, 새로운 샘플이 두 번째 추가 위협 요소로써 사이버 필드에서 실행됨이 감지되었습니다. 첫 번째 버전은 수 많은 온라인 서퍼에게 영향을 주지 않았으므로 획기적인 감염이 아니였습니다. 현재 활성화된 버전이 훨씬 더 강력하게 장치를 암호화하기 때문에, 저희는 첫 번째 버전의 샘플이 테스트 실행이였다고 추측합니다. Sage의 속편인 Sage 2는 스팸 캠페인을 통해 장치를 감염 시키려고 합니다. 받은 편지함에 도착하는 이 이메일은 수신 이유를 설명하는 문구 없이 단순히 첨부 파일만 포함하고 있습니다. 이러한 파일의 제목도 특정 의미를 나타내지 않아 수신자를 굉장히 혼란스럽게 합니다. EMAIL_[number combination]_[recipient].zip 또는 [number combination].zip이라는 이름의 첨부 파일을 발견하시면, 해당 이메일을 삭제하시고 전체 보안 검사를 실행하여 멀웨어 감염으로 귀하의 시스템이 손상되지 않도록 하시기 바랍니다.

Sage 2 랜섬웨어 101: 이에 관한 중요한 발언

악성 스팸 메일에서 .zip 파일을 다운로드한 후, Sage 2 바이러스의 활동이 즉시 시작되지 않습니다. 어쩌면 이 감염을 고안한 해커는 사용자가 자신이 다운로드 받은 파일이 자신의 장치를 제어하지 않는다고 생각하도록 속이는 데 약간의 시간이 필요하다고 생각했을 수 있습니다. 악성 이메일에서 다운로드 받은 문서는 Sage 2 바이러스에 속한 인스톨러를 배치하여 이 감염이 완전한 기능을 하도록 유도합니다.

적당한 시간이 지난 후, 이 위협 요소는 사용자 계정 컨트롤 테이블을 디스플레이하여 감염된 시스템에서 두 개의 이상한 프로그램이 수정을 일으키도록 허용합니다. 그 다음, Cmd.exe 및 EobUtylp 프로그램이 시작되며 즉시 암호화하기 위한 잠재적인 실행 파일을 검색하기 시작합니다. Sage 2의 이전 버전과 마찬가지로 이 샘플도 AES 알고리즘을 사용하여 파일을 손상시킬 것으로 예상되지만, 실제 암호화 방식은 아직 감지되지 않았습니다. 이 샘플은 암호화에 적합한 파일 종류를 500 개 이상 보유하므로, 데이터를 검색하는 과정에 아무런 문제가 없을 것입니다. 이 샘플은 가장 많이 사용되는 확장자를 가진 파일을 암호화할 수도, 더 특이한 확장자를 가진 데이터에 영향을 줄 수도 있습니다. 그리고 암호화된 모든 파일에 .sage라는 확장자가 추가됩니다. 또한 Sage 2는 암호 해독에서 구멍이 되는 모든 셰도우 볼륨 복사본을 제거합니다.

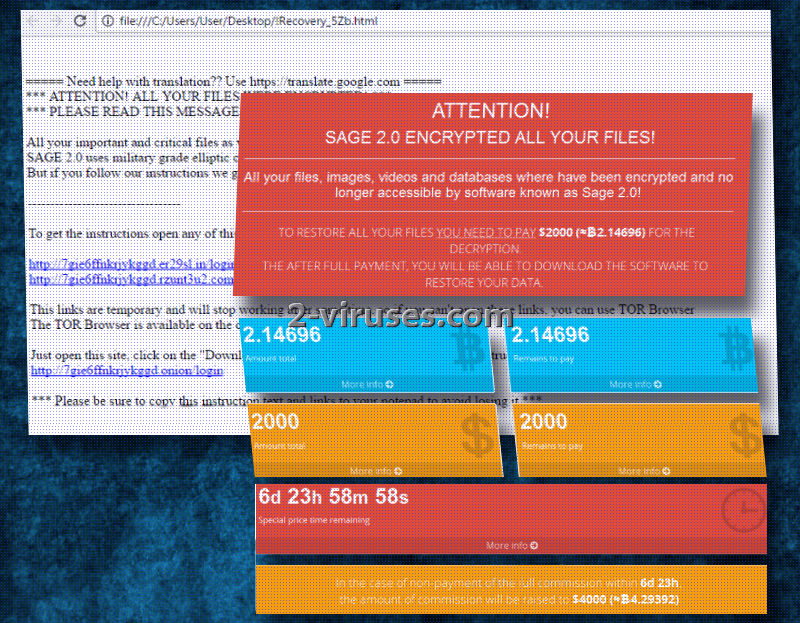

!Recovery_[3_random_chars]라고 불리는 HTML 파일은 상황에 대한 정보를 제공하며 Sage 2 결제 사이트에 액세스하기 위해 TOR 브라우저를 다운로드 받을 것을 조언합니다. 이 웹페이지에서는 암호 해독 키를 얻기 위해 지불해야하는 금액, 제한 시간 그리고 피해자가 돈을 지불하지 않을 경우 고유한 암호 해독 코드를 차단하겠다는 위협에 대해 통보 받게 됩니다. Sage2Decrypter.exe는 피해자가 막대한 비용을 지불 한 후에 이용할 수 있다고 합니다: 암호 해독 프로세스를 이해하지 못할 경우에 대비하여, 해당 결제 웹사이트는 이 프로세스를 쉽게 수행할 수 있도록 단계별 설명서를 제공합니다. 이러한 기능은 편리한 기능처럼 보일지 모르지만, 이 랜섬웨어 제작자가 악의적으로 귀하의 개인 정보를 침해했음을 잊지마시기 바랍니다. 그 외에도, “지원” 섹션을 통해 이 수상한 프로그래머에게 접촉할 수 있습니다. 이러한 해커는 귀하의 문제로 인해 마음을 바꾸지 않을 것이기 때문에 자비를 구하거나 애원하지 마시기 바랍니다.

Sage 2 랜섬웨어 및 암호 해독: 어떠한 옵션이 있을까요?

Sage 2 크립토-바이러스는 (적어도 현재는) 보안 연구원들이 처리할 수 없는 위협 요소입니다. 그러나 빠른 시일내에 무료 암호 해독기가 출시될 가능성이 있으므로, 요구 받으신 2,000 US 달러를 BTC(약 2.14696)로 지불하지 마시기 바랍니다. 벌기 힘든 돈을 파일 암호 해독을 위해 그만큼 지불하는 것은 진짜 엄청난 낭비인 것 같습니다. 게다가, 해당 수수료를 보내는 데 단 7 일 밖에 주어지지 않습니다. 피해자께서 요구 금액을 지불하지 못한 채 제한 시간이 0이 되면, 요구 금액은 두 배로 늘어나 4,000 US 달러가 됩니다. 피해자께서 계속해서 요구 금액을 지불하지 않으시면, 해커는 암호 해독 코드를 차단하고 피해자의 데이터는 영원히 사용할 수 없게 됩니다. 그럼에도 불구하고, 저희는 여전히 대가를 지불하는 것이 불필요한 일이라고 생각합니다. 감염된 데이터의 복사본을 만드신 후 시스템에서 Sage 2 바이러스를 제거하세요. 그리고 향후에는 백업 저장소 또는 램섬웨어가 도달할 수 없는 다른 장소에 파일을 저장하시기 바랍니다.

Sage 2 랜섬웨어로부터 무엇을 피하고 무엇을 안전하게 지켜야하는지 알고 계십니까?

많은 랜섬웨어 바이러스와 같이, Sage 2 감염은 스팸 이메일을 통해 이동합니다. 알 수 없는 출처로부터 메세지를 받으신 경우, 랜섬웨어 바이러스 감염으로 이어질 수 있으므로 절대로 그러한 이메일을 열어보지 마시기 바랍니다. 랜섬웨어 바이러스 감염은 특히 그러한 이메일의 첨부 파일을 다운로드 받을 때 일어날 수 있습니다. 받은 편지함에서 그러한 이메일을 발견하셨다면, 삭제하시기 바랍니다. Sage 2 바이러스의 제거에 관심이 있으시다면, 강력한 안티-멀웨어 프로그램을 사용하여 바이러스를 감지 및 제거하시기 바랍니다. 수동 제거 및 암호 해독에 대한 정보는 다음 섹션을 참고하시기 바랍니다. Reimage, Spyhunter 또는 Malwarebytes는 Sage 2 바이러스 제거에 도움이 되며 향후 바이러스로부터 시스템을 보호해줍니다.

Sage 2 %eb%9e%9c%ec%84%ac%ec%9b%a8%ec%96%b4 빠른 링크

- 제어판을 사용하여 Malware 바이러스 삭제하는 방법

- 시스템 복원을 이용한 Sage 2 랜섬웨어 제거 방법.

- Windows 8 / 10에서

- 2. 시스템 파일 및 설정 복원.

- 3. Sage 2 virus 랜섬웨어 제거.

- 4. 쉐도우 볼륨 복사본을 이용한 Sage 2 ransomware 감염 파일 복원.

- a) 기존의 Windows 이전 버전

- b) Shadow Explorer

제어판을 사용하여 Malware 바이러스 삭제하는 방법

(Win)

참고: Spyhunter 체험판은 Sage 2 %eb%9e%9c%ec%84%ac%ec%9b%a8%ec%96%b4와 같은 패러사이트를 감지하고 그 제거를 무료로 지원합니다. 시험판, Terms of use, 개인 정보 보호 정책, Uninstall Instructions,

(Mac)

참고: Malwarebytes' Anti-Malware 체험판은 Sage 2 %eb%9e%9c%ec%84%ac%ec%9b%a8%ec%96%b4와 같은 패러사이트를 감지하고 그 제거를 무료로 지원합니다. 사용할 수 제한 재판,

시스템 복원을 이용한 Sage 2 랜섬웨어 제거 방법.

1. 명령 프롬프트 안전 모드로 컴퓨터 재부팅. Windows 7 / Vista/ XP에서 ● 시작 → 종료 → 재시작 → OK. ● 고급 부팅 옵션 화면이 나타날 때까지 F8 키를 반복해서 누릅니다. ● 명령 프롬프트 안전 모드를 선택하세요.Windows 8 / 10에서

● Windows 로그인 화면에서 전원을 누르세요. 그 다음Shift 키를 계속 누른 상태에서 재시작을 클릭하세요. ● 문제 해결 → 고급 옵션 → 시작 설정을 선택하고 재시작을 클릭하세요. ● 로드되면 시작 설정 목록에서 명령 프롬프트 안전 모드 활성화를 선택하세요.2. 시스템 파일 및 설정 복원.

● 명령 프롬프트 모드가 로드되면cd restore를 입력하고 Enter를 누르세요. ● rstrui.exe를 입력하고 다시 Enter를 누르세요. ● 창이 나타나면 “다음”을 클릭하세요. ● Sage 2 ransomware 감염 전 이용 가능한 복원 시점 중 하나를 선택하고 “다음”을 클릭하세요. ● “네”를 클릭하여 시스템 복원을 시작하세요.3. Sage 2 virus 랜섬웨어 제거.

시스템 복원 후, Reimage, Spyhunter 같은 안티 멀웨어 프로그램으로 컴퓨터를 검사하고 모든 Sage 2 랜섬웨어 관련 악성 파일을 제거하시길 추천합니다.4. 쉐도우 볼륨 복사본을 이용한 Sage 2 ransomware 감염 파일 복원.

운영 시스템에서 시스템 복원 옵션을 사용할 수 없는 경우 쉐도우 복사 스냅샷 사용을 시도해보세요. 시스템 복원 스냅샷이 생성된 시점의 파일 복사본을 저장합니다. 보통 Sage 2 virus는 모든 쉐도우 볼륨 복사본을 삭제하려고 하지만, 이 방법이 모든 컴퓨터에서 가능한 것은 아닙니다. 그렇기 때문에 성공할 가능성도 있고 실패할 가능성도 있습니다.쉐도우 볼륨 복사본은 Windows XP Service Pack 2, Windows Vista, Windows 7 및 Windows 8에서만 이용이 가능합니다. 쉐도우 볼륨 복사를 통해 파일을 되찾을 수 있는 방법에는 두 가지가 있습니다. 기존의 Windows 이전 버전을 사용하거나 Shadow Explorer를 통해 할 수 있습니다.